Empresa de seguridad informatica :

Seguridad Informática Corporativa

Para la alta gerencia en el mercado colombiano, la ciberseguridad no es un ítem del presupuesto; es el blindaje de su balance financiero.

Como empresa de ciberseguridad en Colombia, en HIT entendemos que una sola vulnerabilidad ignorada es una invitación abierta a ciberataques que pueden desmantelar décadas de reputación en minutos.

Equipo Local

Modelo Regional

Soporte y Control

Servicios de Seguridad Informática: Un Aliado Colombiano Confiable

Para las empresas que buscan protegerse, la clave no está en listar soluciones sueltas, sino en operar la seguridad con una postura de seguridad proactiva.

Contar con HIT Communications como empresa de ciberseguridad confiable en el campo de la ciberseguridad no solo permite prevenir ataques, sino que otorga visibilidad total y una capacidad de respuesta a incidentes que los equipos internos, a menudo saturados, no pueden cubrir por sí solos.

Con nuestra amplia gama de servicios, su organización conseguirá la seguridad digital que tanto necesita.

Servicios de Ciberseguridad: ¿Cómo elegir un Proveedor Efectivo?

Un proveedor de servicios de ciberseguridad de alto nivel debe actuar de forma integral, trascendiendo la simple instalación de herramientas para ofrecer una consultoría en seguridad basada en métodos probados.

Cobertura por capas

Protección que abarque desde la identidad y el endpoint hasta el cloud, aplicaciones web y aplicaciones móviles.

Metodología de ejecución

Un proceso estructurado que inicie con un diagnóstico, siga con el pentesting o pruebas de penetración y culmine en una validación constante.

Respuesta ante incidentes de seguridad

Protocolos claros de escalamiento y remediación ante amenazas cibernéticas.

Escalabilidad

Capacidad de adaptarse tanto a una seguridad informática para pymes como a entornos Enterprise complejos.

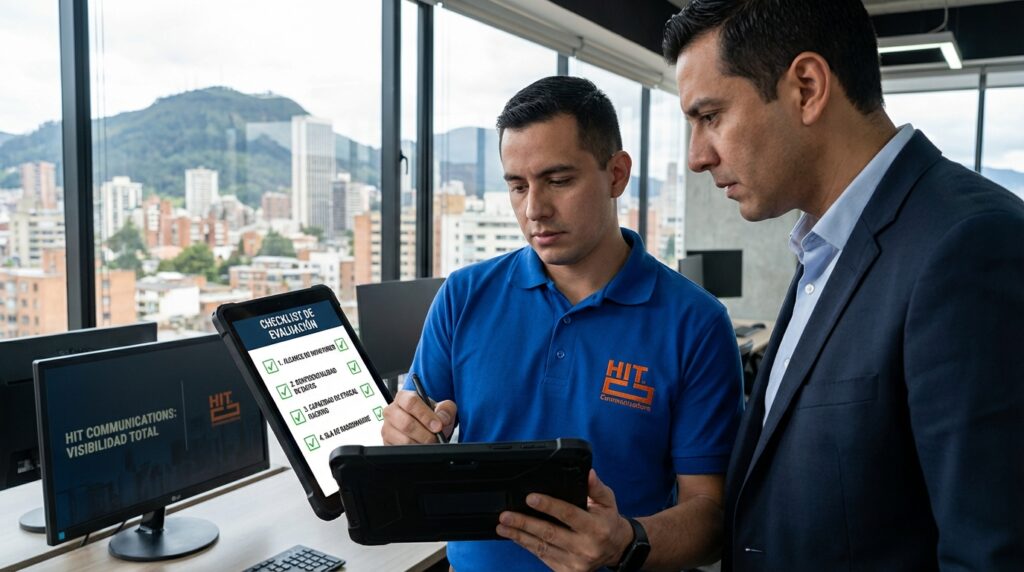

Checklist para evaluar una Empresa de seguridad informatica

Antes de realizar una contratación, todo líder de TI debe validar la experiencia y conocimientos del aliado con estas preguntas clave:

Paso 1

¿Cuál es el alcance real de sus servicios de monitoreo y servicios de detección?

Paso 2

¿Cómo garantizan la confidencialidad de nuestra información personal y datos personales?

Paso 3

¿Cuentan con capacidad para realizar ethical hacking y detectar accesos no autorizados?

paso 4

¿Qué niveles de SLA ofrecen ante un incidente crítico de ransomware?

Portafolio de Soluciones y Servicios de Seguridad Digital

Nuestros servicios de ciberseguridad en Colombia superan el enfoque tradicional mediante un mapa de soluciones donde cada capa aborda un dolor crítico del negocio:

Descripción Técnica y Beneficio Estratégico

Blindaje contra el phishing y gestión de privilegios.

Evita que los hackers comprometan credenciales.

Medidas de seguridad efectivas en entornos de seguridad en la nube.

Protegiendo los sistemas y redes locales.

Garantizamos la integridad y disponibilidad de sus sistemas y datos.

Alineación con la regulación y su aviso de privacidad.

Monitoreo, Detección y Respuesta: Centro de Operaciones HIT

Seleccionar una empresa de ciberseguridad corporativa requiere mirar más allá de las herramientas técnicas. Un aliado estratégico debe demostrar madurez operativa, capacidad de escalabilidad y un modelo de gobierno que se alinee con los objetivos de la alta dirección.

Lo que su empresa recibe con nuestra gestión:

Discovery e Inventario: Identificación total de activos de seguridad informática.

Hardening base: Aplicación de medidas de seguridad para reducir la superficie de ataque.

Servicios de consultoría: Acompañamiento experto para implementar medidas de seguridad que perduren.

Reporting de Hallazgos: No solo alertas, sino recomendaciones para proteger la información.

Ciberseguridad para Empresas: Soluciones a Medida

La ciberseguridad es un tema serio que no admite soluciones genéricas. Nuestras medidas se adaptan de forma progresiva según su nivel de madurez:

Nivel Inicial

Enfoque en el endurecimiento (hardening) contra malware y ataques de fuerza bruta.

Nivel Intermedio

Inclusión de servicios de detección avanzada y robustecimiento en cloud para infraestructura en AWS.

Nivel Avanzado

Operación completa de respuesta a incidentes, monitoreo continuo y ejecución periódica de pentesting.

El Diferencial de HIT: Consultoría y Certificación ISO

La diferencia radica en nuestro modelo gestionado que reduce la carga operativa. Acceda a un equipo experto diseñado para mitigar el riesgo de negocio y asegurar el cumplimiento normativo.

Ciberataques y riesgos cibernéticos que enfrentan las empresas

Visibilidad clara para la toma de decisiones estratégicas, con un lenguaje no técnico.

Certificación y Estándares

Procesos alineados a la ISO 27001.

Gestión de riesgos

Para entidades públicas y privadas.

Privacidad

Respeto total al aviso de privacidad y protección de datos sensibles.

Preguntas Frecuentes sobre Ciberseguridad

¿Cómo ayudan a prevenir el ransomware?

Implementamos capas de detección que identifican comportamientos anómalos de un incidente cibernético antes de que el cifrado ocurra.

¿Ofrecen capacitación en ciberseguridad?

Sí, nuestra capacitación en ciberseguridad incluye la sensibilización del personal para reducir el riesgo humano.

¿Pueden gestionar seguridad en entornos Cloud y SaaS?

Absolutamente. Protegemos aplicaciones SaaS y servicios en la nube de forma centralizada y confiable.

Proteja su Operación Hoy

No espere a que ocurra uno de los frecuentes ciberataques para actuar. Como empresa de ciberseguridad, estamos listos para ser su aliado con soluciones de seguridad digital estratégica.